Vulnérabilité Zero Day du noyau Windows Trouvé

Vulnérabilité du noyau Windows Zero Day Trouvé dans Duqu Installer.

Une attaque de malware Duqu exploite une vulnérabilité zero-day dans le noyau Windows, selon les chercheurs en sécurité (comme la cyber-surveillance de Troie).

La vulnérabilité a depuis été signalés à Microsoft et Microsoft travaille actuellement sur un correctif pour la vulnérabilité du noyau. Des chercheurs du Laboratoire de Cryptographie et Sécurité du système (CRYSYS) en Hongrie a confirmé l'existence de la vulnérabilité zero-day et exploiter dans une brève note publiée sur son site Web.

Le fichier d'installation est un document Microsoft Word (. doc) qui exploite une vulnérabilité du noyau jusque-là inconnues, qui permet l'exécution de code.

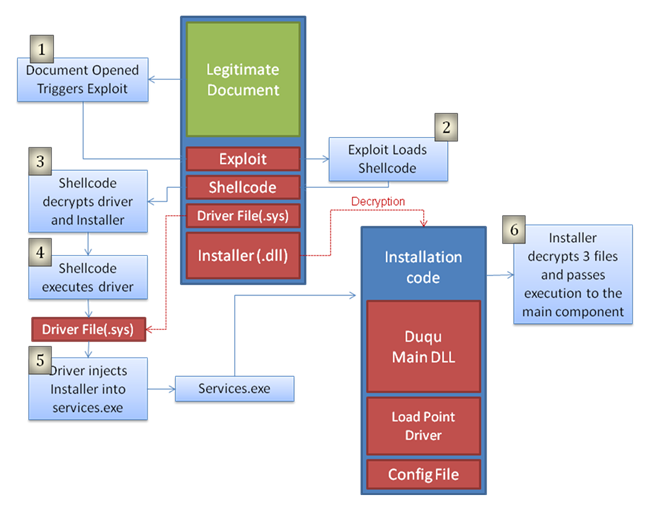

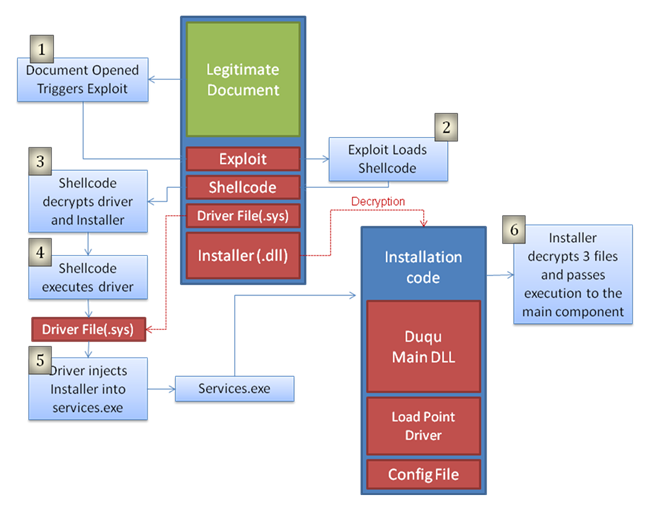

Lorsque le fichier est ouvert, le code malveillant s'exécute et installe les principaux Duqu binaires. Le tableau ci-dessus explique comment les exploiter dans le fichier de document Word conduit finalement à l'installation de Duqu.

En attendant, un expert Microsoft souligne l'arrivé proche de Windows 8 (en gros il est DTC pour la faille 0-day )

)

Source

Une attaque de malware Duqu exploite une vulnérabilité zero-day dans le noyau Windows, selon les chercheurs en sécurité (comme la cyber-surveillance de Troie).

La vulnérabilité a depuis été signalés à Microsoft et Microsoft travaille actuellement sur un correctif pour la vulnérabilité du noyau. Des chercheurs du Laboratoire de Cryptographie et Sécurité du système (CRYSYS) en Hongrie a confirmé l'existence de la vulnérabilité zero-day et exploiter dans une brève note publiée sur son site Web.

Notre laboratoire, le Laboratoire de Cryptographie et Sécurité du système (CRYSYS) a poursuivi l'analyse des logiciels malveillants Duqu et comme un résultat de notre enquête, nous avons identifié un fichier compte-gouttes avec une MS 0-day exploit du noyau à l'intérieur. Nous avons immédiatement fourni aux organisations compétentes les informations nécessaires, telles qu'elles peuvent prendre des mesures appropriées pour la protection des utilisateurs.

Le fichier d'installation est un document Microsoft Word (. doc) qui exploite une vulnérabilité du noyau jusque-là inconnues, qui permet l'exécution de code.

Lorsque le fichier est ouvert, le code malveillant s'exécute et installe les principaux Duqu binaires. Le tableau ci-dessus explique comment les exploiter dans le fichier de document Word conduit finalement à l'installation de Duqu.

En attendant, un expert Microsoft souligne l'arrivé proche de Windows 8 (en gros il est DTC pour la faille 0-day

)

)Source